Nach einiger Zeit stiess uns eine SSID mit dem Namen "KASSE" ohne WEP Verschlüsselung in die Augen. Da wir sowieso durstig waren, machten wir uns auf den Weg, das Netz zu Fuss zu erforschen. Dass der Access Point von einem Restaurant war, haben wir erst nach einiger Zeit herausgefunden, als wir unsere Getränke bestellt hatten.

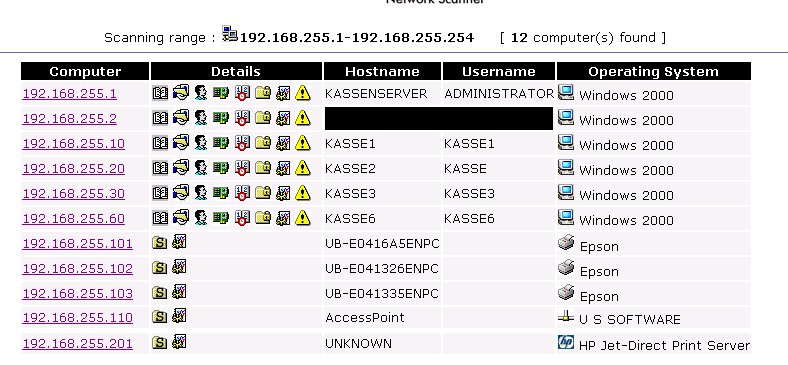

Und die Userliste und alle anderen wichtigen Angaben wurden auch komplett ausgelesen. Anmerkung, wir haben noch kein technisches Hindernis überwunden, nur ein kleiner Scan mit LanGuard.

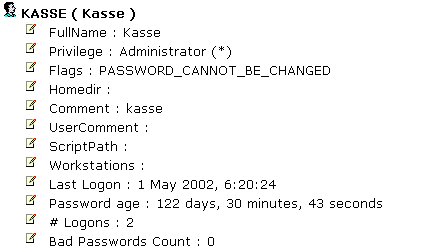

Hier kann man erkennen, dass der User "Kasse" doch ziemlich viel Rechte auf den Servern hat. Welches Passwort der User hatte wissen wir auch, denn das zu erraten war definitiv nicht schwer :-).

Nachdem wir nun etwas mehr über das Netzwerk wissen, wollten wir es noch fertig erforschen, doch dann kam auch schon der Geschäftsführer des Restaurants und meinte, nachdem er das Logo seiner Kassensoftware auf unserem Bildschirm gesehen hatte, wir sollen aus seinem Netzwerk heraus. Hierbei handelte es sich aber nur um eine Bilddatei, die wir auf dem Server gesehen haben. Wir versuchten nun, ihm zu erklären, wo sein Netzwerk ein Problem hat. Ob wir erfolgreich waren, dass wissen wir nicht. Leider sind wir nicht mehr dazugekommen, auf seinem HP Netzwerkdrucker unsere Infoseite auszudrucken. Denn er hat seinen Access Point einfach ausgeschaltet. Da er seine einzige Wireless Kasse heute sowieso nicht brauche, wie er uns mitteilte. Wir werden der Kassen Software Firma auch gerne unsere Files als Beweis zukommen lassen, wenn sie dies wüschen. Denn eines ist sicher, mit diesem Access Point muss etwas gemacht werden, da ein Restaurant an solcher Lage doch recht gefährdet ist.

Ob etwas Unternommen wurde, werden wir in einigen Tagen/Wochen überprüfen.

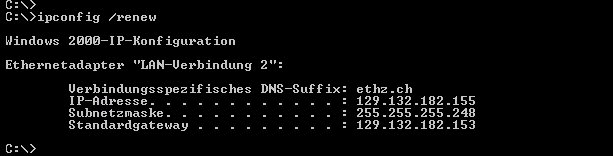

Weiter haben wir festgestellt, dass die UNIZH recht viele Access Points aufgestellt hat, die das ganze UNI Areal vollstrahlen. Doch das werden wir ein anderes Mal überprüfen.

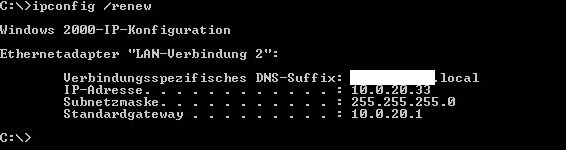

Auf der weiteren Fahrt haben wir dann noch eine andere intressante SSID gefunden, die uns zu einem Stopp veranlasst hat. denn der Name war uns allen bekannt. Ein Blick aus dem Autofenster bestätigt uns dann auch gleich, dass wir richtig lagen.

Von hier aus konnten wir noch schnell im Internet surfen. Auch hier empfehlen wir, die Access Points durch eine Firewall vom eigentlichen Netzwerk abzutrenne, so dass der Zugang geregelt werden kann.

Nun noch die Zusammenfassung des Tages:

Statistik

Total AccessPoints: 177 Encryption On: 53 (30%) Encryption Off: 124 (70%) Access Points: 175 Peer: 2 Default SSID 21