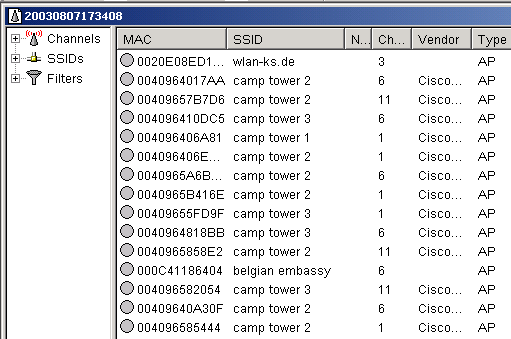

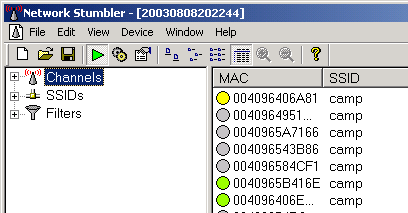

Später wurde dann die SSID auf allgemein "camp" angepasst, so dass man die Karten nicht immer umkonfigurieren musste, wenn man die Zelle wechselt.

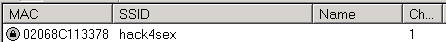

Einige SSID's waren doch eindeutige Angebote.

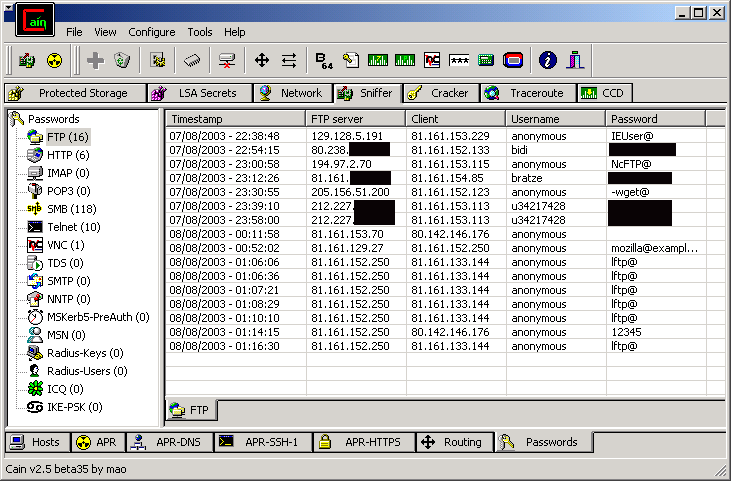

Nun wollen wir mal wissen, wie sich die Leute verhalten, wenn sie wissen, das mehr als 1000 Hacker unmittelbar in der Nähe sind, und man von allen eigentlich annehmen könnte, dass die die grundlegensten Massnahmen treffen. Aber auch hier zeigte sich, dass die Leute sich unvorsichtig benehmen

Das Resultat: Wie immer, Unvorsichtig!

FTP Passwörter

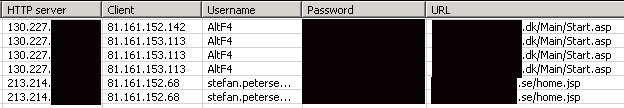

Oder HTTP Logins mit Klartext Passwörtern. Und wie man an den aufgerufenen Sites ".DK" und ".SE" sehen kann ist das Problem ist International,

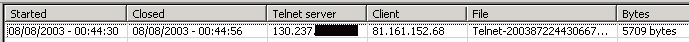

Und die Telnet User werden wohl nie aussterben.....

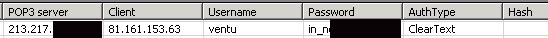

Auch POP3 User gabe es ,einige sind aber durch geeignete Massnahmen geschützt, andere senden ihre Passwörte immer noch Klartext.

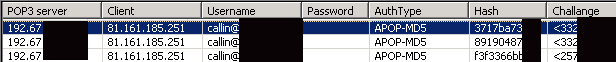

Andere User benutzen aber auch Logins mit Verschlüsselung, also sind sich doch einige Leute der Gefahr von Klartext Passwörtern bewust, doch sollten diese nicht nur 4 oder 5 Zeichen lang sein, so dass man mit einer kleinen Brute Force Attake weiter kommt.

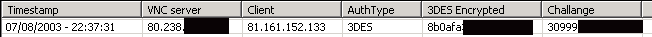

Hier ein VNC Beispiel.

Wie haben alle Klartext Passwörter auch mal versucht, und haben z.B. beim FTP Passwort von bidi (wie wir feststellent auch ein Schweizer) einen Webserver gefunden, auf dem wir genug Userrechte hatten,so dass wir ca. 20 Produktive Websites "anpassen" könnten.

Die hier gezeigten Beispiele sind nur ein kleiner Auszug aus den ganzen Sniff-Sessions, sie zeigen aber gut, was man mit Wireless alles aufzeichnen kann.

Aber wir wollten ja auch noch neues sehen, und so haben wir uns mal mit "offlinehorst" unterhalten, der sehr interssante Antennen gebaut hat.

Wo sich andere Wireless Freaks befinden, sah man schnell an den aufgestellten Antennen.